#Топ новостьКриминалПроисшествияРегион38

Последние несколько лет по всему миру – и наша страна тут не исключение – наблюдается всплеск киберпреступлений. Давно известные виды мошенничеств, в том числе телефонные, модернизировались, подстраиваясь под достижения «четвертой технической революции», мимикрировали, использовав даже политическую ситуацию. О новой «редакции» преступлений с использованием высоких технологий, рассказал доктор юридических наук, заслуженный юрист России, профессор Юрий Жданов

– Юрий Николаевич, насколько киберпреступность опасней других видов преступности?

– За последние восемь лет число регистрируемых в России киберпреступлений выросло почти в пятьдесят раз, и сегодня масштабы этих преступлений становятся национальным бедствием. Не случайно Президент РФ Владимир Путин дал поручение создать госсистему защиты информации: «С началом специальной военной операции в Донбассе, на Украине вызовы в этой сфере стали еще более острыми и серьезными, более масштабными. По сути, против России развязана настоящая агрессия, война в информационном пространстве».

– В мошеннических схемах появилось что-нибудь новенькое?

– Появились обновленные трактовки старых, проверенных схем. Например, скамминг (от английского слова scam «мошенничество», «афера») — обман при продаже товаров или предоставлении услуг в сети Интернет. Мошенники под разными предлогами вынуждают своих жертв совершить денежный перевод, оплату товаров или услуг, после чего перестают выходить на связь.

– В чем особенность этой схемы?

– Особенность скамминга — в сочетании инструментов, применяемых в других схемах обмана. Скамминг может содержать элементы, например, вишинга — это когда злоумышленники связываются с жертвой по телефону или через звонок по мессенджеру. Сценарий обмана в скамминге может начинаться аналогично сценариям вишинга, когда злоумышленники сами обзванивают своих жертв, навязывая «услуги». Может использоваться, к примеру, так называемый фишинг — в этой схеме применяются мошеннический сайт, поддельные платежные формы, Telegram-боты для создания фишинговых страниц и пр. Помимо этого мошенники могут использовать агрессивный маркетинг на интернет-площадках, контекстную рекламу, осуществлять рассылку по электронной почте, в мессенджерах и социальных сетях, чтобы завлечь жертв на скамминговый ресурс.

– Какие виды коммерческой деятельности может имитироваться при скамминге?

– Самые разные. Можно выделить четыре основных вида: классискам (от classifield scam – «обман через объявления»), финансовый скамминг, сервисный скамминг и текстинг (английское texting – «переписка»).

К классискаму относится обман на площадках бесплатных объявлений и маркетплейсах, а также мошенничество на сайтах знакомств и пр. К наиболее распространенным примерам финансового скамминга можно отнести псевдоброкеров, финансовые пирамиды, криптоскам, фиктивное трудоустройство и пр. Сервисный скамминг в большинстве случаев реализуется через компании-клоны, преднамеренное неисполнение договорных обязательств и пр. Текстинг включает обман под предлогом помощи другу, попавшему в беду, шантаж в социальных сетях и пр. Всего известно более 20 схем скамминга.

— Какие схемы сегодня наиболее часто встречаются?

– Тут надо понимать, что каждая такая схема – хорошо срежиссированный и отрепетированный спектакль, исполненный талантливыми актерами. Наиболее часто встречающимися схемами скамминга являются «Псевдоброкеры» (22%), «Финансовые пирамиды» (16%), «Криптоскам» (15%), «Обман на площадках бесплатных объявлений и маркетплейсах» (9%), «Компании-клоны» (7%), «Мошенничество на сайтах знакомств» (7%), «Фиктивное трудоустройство» (7%), «Экстрасенсы, маги, колдуны» (6 %), «“Просьба о помощи” в социальных сетях» (2%), «Шантаж в социальных сетях и мессенджерах» (2%), «Взлом социальных сетей с дальнейшим сбором средств» (2%), «Преднамеренное неисполнение договорных обязательств» (2%), «Эвакуация из России» (1%), «Проверка списков на мобилизацию» (1%). Ну, и прочее (1 %). Они во многом перекликаются друг с другом, поэтому о некоторых из них имеет смысл рассказать.

Аналогично прочим способам кибермошенничества, скамминг развивался параллельно с IT-индустрией, и злоумышленники стали применять новые технологии. В сообществах скаммеров появились организаторы, предоставляющие ссылки на фишинговые сайты, имитирующие страницы социальных сетей и игровых платформ. Способы распространения ссылок и убеждения жертвы ввести свои данные полностью делегировались исполнителям. Для обучения исполнителей разрабатывались инструкции, помогающие новичкам в скамминге.

Одним из первых инструментов скаммеров-исполнителей стали административные панели (админпанели) — сайты, позволяющие создавать мошеннические интернет-ресурсы и содержащие инструкции по их использованию.

– Как работает класискам? Люди просто ведутся на какое-то объявление и их, грубо говоря, «кидают»?

– Если очень упрощенно, то – да, примерно так. Этот вид скамминга может осуществляться на любых интернет-площадках с возможностью создания пользовательских профилей или размещения торговых объявлений, товарных карточек.

Классикам появился в 2019 году в виде обмана на сайтах объявлений о продаже товаров. Мошенники убеждали своих жертв перевести деньги за товар на карту или по номеру телефона. Злоумышленники регистрировались на площадках объявлений в качестве продавцов, и использовали стандартные приемы для привлечения жертв: низкая цена, ограниченный срок предложения, повышенный спрос, продажа эксклюзивных или дефицитных товаров и пр. Наиболее распространенная схема классискама – «Обман на площадках бесплатных объявлений и маркетплейсах». В большинстве случаев жертва сама входит в контакт с мошенником в чате на сайте объявлений или маркетплейса для покупки товара. Далее в ходе общения злоумышленник предлагает продолжить переписку в мессенджере, например, для «уточнения деталей» доставки товара. Мошенники запрашивают у жертвы ФИО, адрес и номер телефона для заполнения формы доставки в курьерских службах и пр. Жертву вынуждают перейти по ссылке на заранее сгенерированный фишинговый ресурс, имитирующий официальные страницы курьерских служб. Здесь представляются указанные ранее данные жертвы и заполняется форма оплаты.

Часть жертв удается повторно обмануть, убедив их оформить возврат средств. Для этого нужно на том же мошенническом сайте указать реквизиты банковской карты, на которую будут возвращены деньги. Вместо этого мошенники повторно списывают средства со счета жертвы.

– Мошенники действуют в группе?

– Как правило, это командная игра.

Основных участников данной схемы называют «воркерами» (от английского worker, «работник»). Их задача — привлечь как можно больше пользователей сети Интернет на фишинговый ресурс. Но и у «воркеров» может быть разная специализация. Так, имеются «прозвонщики» – они общаются с жертвой по телефону, выдавая себя за сотрудников службы поддержки или играя иную роль, в соответствии со сценарием скама. «Возвратеры» общаются с жертвой через окно чата на странице проекта и «помогают» с «возвратом» средств. «Вбиверы» списывают средства жертвы вручную, когда последняя испытывает трудности с самостоятельным проведением платежа. «Бомберы» устраивают спам-атаку на жертву через SMS и звонки. К такой практике злоумышленники прибегают в случае неудачного скама или для запугивания жертвы. То есть, для реализации скамминга по данной схеме существует целая теневая индустрия со своей иерархией, партнерскими программами и наймом работников.

– Как они распределяют прибыль?

– Львиная ее доля достается «возвратерам», «вбиверам» и «бомберам», которые делают основную работу, — 70-80 процентов от выручки. Затем идут «админы», которые создают фишинговые страницы, регистрируют новые аккаунты и осуществляют техподдержку, — 20-30 процентов от выручки. Остальное остается «прозвонщикам».

– И много существует таких групп?

– По данным экспертных исследований, по состоянию на 2022 год схема распространена в 64 странах: в Европе, СНГ и на Ближнем Востоке. Всего было обнаружено более 380 «команд», участвующих в схеме и использующих названия порядка 170 брендов для обмана жертв. Заработок скаммеров во всем мире за период с апреля 2020 по февраль 2022 года составил по самым минимальным оценкам не менее 29 млн долл.

– А что это за удивительная схема, упомянутая вами — «эвакуация» из России?

– Это – яркий пример мгновенной приспособляемости мошенников под реальную политическую ситуацию. После начала частичной мобилизации в сентябре позапрошлого года мошенники стали размещать в социальных сетях и мессенджерах объявления об оказании различной помощи с эвакуацией из России, а также создавать фишинговые ресурсы по актуальной тематике. Злоумышленники предлагают помощь в организации выезда в сопредельную безвизовую страну или сборе документов для получения убежища в странах дальнего зарубежья. На сайте желающим воспользоваться «услугой» предлагается обратиться за помощью к менеджеру в Telegram, который пообещает пересечение границы даже тем, у кого на руках повестка. Сначала нужно забронировать место, например, в автобусе, и перевести на карту предоплату, а затем выслать скан-копию паспорта. Жертва переводит злоумышленникам средства и ждет, когда ей пришлют геолокацию места отправления. Затем, как обычно мошенники перестают выходить на связь. Пик активности данной схемы пришелся на осень 2022 года.

Несмотря на завершение частичной мобилизации, преступники продолжали размещать предложения эвакуироваться и в прошлом году. При этом они похищают не только деньги, но и персональные данные своих жертв, которые могут перепродаваться в даркнете и использоваться в других схемах обмана.

Из этой же области и другая схема – «Проверка списков на мобилизацию». Злоумышленники размещают в мессенджерах, социальных сетях, на фишинговых ресурсах предложения за определенную плату проверить присутствие граждан в списках на мобилизацию. Одним из примеров является Telegram-канал «Проверка на повестку и службу». Количество подписчиков у данного канала составляет менее 1 тыс., а единственная цель — отправлять желающих пройти проверку к «менеджеру», который отвечает довольно быстро и сообщает, что первичную проверку можно пройти за 1 тыс. руб., а каждую последующую — за 800 руб. Оплату предлагается переводить на предложенные мошенниками реквизиты банковских карт или в криптовалюте. Эта схема направлена на граждан призывного возраста, ожидающих повестку по мобилизации. При оплате гарантируется ежедневное обновление базы, и уведомление при появлении новой записи о себе.

Также существуют фишинговые сайты, предлагающие «проверить себя в базах данных» российского военного ведомства.

Подобные ресурсы ограничиваются хищением персональных данных жертвы через форму ввода, но в ряде случаев также могут запрашивать оплату своих «услуг».

– Текстинг – это что-то похожее на мошенничество по телефону, только в переписке?

– В общем-то, да. Это обман через различные формы переписки в сети Интернет (соцсети, мессенджеры, эсэмэски). Мошенники связываются с жертвой и под разными предлогами вынуждают перевести денежные средства. Отличие текстинга от фишинга состоит в том, что в ходе переписки злоумышленники не отправляют своим жертвам ссылки, ведущие на фишинговые сайты. Мошенники вынуждают жертву самостоятельно совершить перевод в результате переписки.

Одним из наиболее распространенных предлогов текстинга являются сообщения от имени родственников или друзей с просьбой о помощи. Жертва получает сообщение в соцсетях, мессенджерах со взломанного (в некоторых случаях — поддельного) аккаунта родственника или друга, через СМС. В сообщении злоумышленники просят перевести деньги в связи со случившимся «несчастьем» или «сложной ситуацией» (оплатить билет на самолет, залог или медицинское обслуживание, помочь дать взятку за урегулирование проблем при ДТП и пр.). Прежде чем вступить в контакт со взломанного аккаунта, мошенники могут изучать чаты своих жертв, чтобы максимально правдоподобно имитировать манеру общения.

– А вот если человек на просьбу о помощи не ведется, его могут как-то шантажировать?

– Могут и нередко так делают. Злоумышленник связывается с жертвой через соцсети, мессенджеры или SMS-сообщения и, по сути, вымогает деньги. Существует несколько сценариев такой схемы, при которых мошенник, взламывает страницу пользователя в соцсети и проверяет все вложения в переписках (фото и видео) на наличие материалов, которые могут послужить «компроматом». Затем мошенник направляет жертве сообщение с требованием денег в обмен на нераспространение материалов.

В другом случае, мошенник создает поддельную страницу и ведет переписку с жертвой с целью получения компрометирующих фото или видео, после их получения направляет письмо с требованием денег в обмен на нераспространение «компромата».

Злоумышленник может смонтировать фото или видео, куда встраивает лицо потенциальной жертвы. Начинает переписку с требованием перевести денежные средства в обмен на нераспространение «компромата».

Или — создается поддельная страница (как правило, от лица девушки) и ведется переписка с жертвой, обмен фото- или видеоматериалами интимного характера. Затем мошенник связывается с ней с другого аккаунта и требует денег в обмен на молчание.

– Но ведь человек может отказаться платить?

– Может, но расчет делается на то, что пострадавший все равно может решиться на перевод средств, чтобы не втягиваться в доказательства своей невиновности. Тут надо помнить, что жертвами становятся пользователи социальных сетей, разместившие в своих профилях подробные сведения о себе: возраст, место работы или учебы, фотографии и так далее. Подобная информация используется мошенниками не только для шантажа, но и для взлома страниц или создания компрометирующих материалов.

– По сути, это еще одна схема шантажа?

– Не только. Это еще один из вариантов «просьбы о помощи».

Эта схема реализуется мошенниками в два этапа. На первом этапе злоумышленники взламывают профили пользователей в социальных сетях или мессенджерах через просьбу проголосовать за ребенка в конкурсе и ссылку на мошеннический сайт. В случае, если жертва переходит по ссылке и вводит в фишинговую форму номер телефона и код из SMS-сообщения, то мошенники получают доступ к профилю и всей переписке жертвы.

А на втором этапе мошенники выбирают новых жертв и рассылают им сообщения с просьбой о помощи, как правило, о сборе денежных средств на «лечение» близкого родственника или с просьбой перевести средства в долг. Также возможно размещение соответствующей публикации на странице взломанного профиля.

В тексте подобных публикаций мошенники эксплуатируют чувство сострадания, включая в текст своей «просьбы» максимальное количество подробностей, например, о тяжелом состоянии родственника, об отсутствии необходимых средств на лечение и пр.

Жертвами такой схемы в первую очередь становятся подписчики и пользователи из списка контактов взломанного профиля, которые переводят деньги по реквизитам, указанным в мошеннической публикации или сообщении. При этом, чтобы войти в доверие мошенники могут вступать в переписку со своими потенциальными жертвами, подстраиваясь под манеру общения настоящего владельца аккаунта, используя темы и предлоги из истории переписки. А когда жертва готова сделать перевод, злоумышленники отправляют ей изображение банковской карты. При этом мошенники подделывают на изображении карты имя владельца, маскируясь под реального владельца аккаунта в мессенджере.

В общем, любой человек, имеющий свой аккаунт и ведущий активную переписку в соцсетях всегда может привлечь внимание мошенников. Как говорил Джеймс Чейз, «золотым рыбкам негде спрятаться».

Источник: mk.ruДанное сообщение (материал) создано и (или) распространено некоммерческими организациями и (или) средствами массовой информации, требующими полной отмены законодательства об иностранных агентах

#Топ новостьКриминалПроисшествияРегион38

#Топ новостьПолитикаУсть-Кут

Если посчитать процент потерь, то можно констатировать гибель каждого четвертого мобилизованного.С контрактниками ситуация еще хуже, так как по данным, с гордостью озвученными мэром района, уже 100 человек из Усть-Кута заключили контракты с Министерством обороны и отбыли на боевые позиции. Там потери составляют три десятка человек, и по факту погиб каждый третий контрактник. Более печальная ситуация с заключенными, увезенными из колоний ФСИН на фронт и тоже заключивших контракт с Министерством обороны. Если в ЧВК Вагнер велся хоть какой-то честный подсчет боевых потерь и их никто не скрывал, то Минобороны России данные засекретило и практически ничего не сообщает о судьбах штурмовиков из Штурм-Z. Тем не менее, можно проанализировать общие потери среди Вагнеровцев из Усть-Кута, чтобы уверенно заявить о том, что более половины устькутян, отслуживших в ЧВК Вагнер, домой живыми не вернулись.15 человек официально погибших и 13 вернувшихся домой и состоящих на учете в полиции Усть-Кута. Данные по заключенным отправленных в Штурм-Z, не позволяют провести вообще никакой анализ, так как официально погибших на 1 декабря всего 4. При этом неизвестно точно сколько осужденных устькутян было завербовано из колоний и СИЗО. Если прибавить к этому, что список погибших заключенных из Усть-Кута, за полгода пополнился только одной фамилией, то верить в то, что это реальные потери заключённых-штурмовиков, глупо. Ведь все последнее время именно штурмовиками, достигается продвижение на фронте и такие атаки из-за больших потерь, уже давно называют "мясными штурмами". На сегодняшний день, мы имеем 90 погибших в Украине устькутян и 9 без вести пропавших, не считая заключенных, по которым вообще нет статистики. Это в два раза больше, чем все мужское население трех сел Верхнего подрайона. Там в Омолое, Боярске и Орлинге, живет чуть более сорока мужчин всех возрастов. При этом гибнут люди в самом работоспособном и репродуктивном возрасте. Им на смену власти завозят мигрантов и гастарбайтеров из других регионов, которые замещают их не только на производствах, но и в семьях. По факту вместо демографической катастрофы в Усть-Кутском районе, происходит замена этнического состава населения. Пока нет статистики по этому, но то, что такой процесс происходит, видно невооруженным глазом. Если война продлится еще хотя бы год, то для Усть-Кута это будет очень критично.

Ариэль Эмет

Специально для «УК24»

Фото : Екатерины Радионовой

Группа в Вайбер

Канал в Телеграмм

Наш Инстаграм

Страничка в Одноклассниках

Ариэль Эмет

Специально для «УК24»

Фото : Екатерины Радионовой

Группа в Вайбер

Канал в Телеграмм

Наш Инстаграм

Страничка в Одноклассниках

#Топ новостьКриминалУсть-Кут

В принципе, нежелание работать и только формально отписаться по факту тяжкого преступления, это наверное стиль нового полицейского руководства в Усть-Куте. Именно такую картину можно наблюдать как минимум второй раз подряд.

Впрочем, это было бы полбеды, если бы за этим не прослеживались более тяжкие последствия. Когда потерпевшего после операции перевели из реанимации в отделение больницы, ему стал названивать именно тот человек, который и нанес ножевые ранения. Естественно с угрозами и готовностью продолжить разборки.

Судя по всему, отморозок поверил в свою неприкосновенность и решил что при такой полиции, как сегодня в Усть-Куте, можно не только ходить с ножом в кафе, но и пытаться устанавливать свои правила. Вполне возможно, это связанно с коррупцией в отделе уголовного розыска, хотя вероятнее всего, просто с нежеланием полицейских работать.

Ожидаемо, что после выписки из больницы, потерпевший напишет в прокуратуру жалобу на бездействие полиции и в этом случае оборотням не удасться все списать на легкий вред здоровью, так как у человека удалили часть кишечника.

Печально конечно констатировать то дно, которого достигла наша полиция. Наверное скоро они и по убийствам будут делать отказные материалы, так как будет лень расследовать преступления.

Ариэль Эмет

Специально для «УК24»

Фото : из открытых источников

Группа в Вайбер

Канал в Телеграмм

Наш Инстаграм

Страничка в Одноклассниках

В принципе, нежелание работать и только формально отписаться по факту тяжкого преступления, это наверное стиль нового полицейского руководства в Усть-Куте. Именно такую картину можно наблюдать как минимум второй раз подряд.

Впрочем, это было бы полбеды, если бы за этим не прослеживались более тяжкие последствия. Когда потерпевшего после операции перевели из реанимации в отделение больницы, ему стал названивать именно тот человек, который и нанес ножевые ранения. Естественно с угрозами и готовностью продолжить разборки.

Судя по всему, отморозок поверил в свою неприкосновенность и решил что при такой полиции, как сегодня в Усть-Куте, можно не только ходить с ножом в кафе, но и пытаться устанавливать свои правила. Вполне возможно, это связанно с коррупцией в отделе уголовного розыска, хотя вероятнее всего, просто с нежеланием полицейских работать.

Ожидаемо, что после выписки из больницы, потерпевший напишет в прокуратуру жалобу на бездействие полиции и в этом случае оборотням не удасться все списать на легкий вред здоровью, так как у человека удалили часть кишечника.

Печально конечно констатировать то дно, которого достигла наша полиция. Наверное скоро они и по убийствам будут делать отказные материалы, так как будет лень расследовать преступления.

Ариэль Эмет

Специально для «УК24»

Фото : из открытых источников

Группа в Вайбер

Канал в Телеграмм

Наш Инстаграм

Страничка в Одноклассниках

#Топ новостьБез рубрикиКриминалПолитикаУсть-Кут

После нашей публикации, СК проверили факты изложенные в статье и возбудили уголовное дело по факту служебного подлога. После опроса всех причастных к афере выяснилось, что главным распорядителем и бенефициаром кражи бюджетных денег, был руководитель Службы заказчика ЖКХ Андрей Жданов. Он конечно же сразу уволился и даже попытался переехать в другой регион на ПМЖ, но правоохранители от него не отстали и довели дело до суда.

Вот что мы писали тогда:

После нашей публикации, СК проверили факты изложенные в статье и возбудили уголовное дело по факту служебного подлога. После опроса всех причастных к афере выяснилось, что главным распорядителем и бенефициаром кражи бюджетных денег, был руководитель Службы заказчика ЖКХ Андрей Жданов. Он конечно же сразу уволился и даже попытался переехать в другой регион на ПМЖ, но правоохранители от него не отстали и довели дело до суда.

Вот что мы писали тогда:

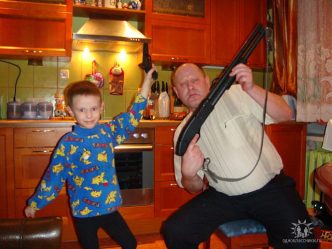

"...По версии следствия, будучи руководителем Службы Заказчика ЖКХ Усть-Кута, Андрей Жданов подписал фиктивный акт выполненных работ по переправе через реку Лена в районе села Турука в 2022 году, чем нанес бюджету города ущерб в крупном размере. Деньги были перечислены на счет фирмы контролируемой заместителем Жданова Поплевичевым и впоследствии использованы чиновниками в личных целях. Мы писали об этом. Пока документально установлен только один эпизод, но таких схем с фиктивными актами в городской администрации десятки, если не сотни. Следствие пологает, что преступные схемы были поставлены на поток, так как бюджетные деньги уходили в аффилированные с чиновниками структуры. Заместитель Жданова Поплевичев лоббировал хищения из бюджета на счета фирмы брата, другой заместитель главы Никитин, тоже не брезговал подкинуть миллионы рублей в фирмочку своего родного братца, а заместитель мэра по экономике Саврасова, вообще попалась на авансовой оплате за несуществующие работы подрядчику при строительстве домов для переселенцев, вследствии чего была с позором уволена с должности Александром Душиным. Подобные схемы хищения денег из бюджета процветали при главе города Кроивоносенко, у которого Жданов и был первым заместителем. Если следствие по настоящему возьмется за документацию Службы Заказчика Усть-Кута, то под уголовную ответственность кроме Жданова, легко попадут Кривоносенко, Саврасова с Никитиным и Поплевичевым...."Конечно странно, что следователи накопали только один эпизод хищений, так как такая практика в СЗ ЖКХ существует уже много лет. Если бы следователям была дана команда из Иркутска, то они легко могли найти десятки подобных эпизодов с непосредственным участием лично Жданова. Посмотрим конечно, чем закончится рассмотрение именно этого дела, но надеемся, что откупиться от уголовной ответственности подсудимому Жданову, не удасться. Более того, судя по частым перерывам в заседаниях, он явно динамит и затягивает процесс. Может быть надеется провести Новый год на свободе, а может быть есть какие-нибудь другие причины, но думаем что обвинительного приговора ждать осталось совсем недолго. Ведь все эпизоды дела уже исследованы в суде и все свидетели опрошены. Будем внимательно следить за этим судебным процессом. Ариэль Эмет Специально для «УК24» Фото : из открытых источников Фото первью : 2010 года с личной странички Андрея Жданова в сети ОК Группа в Вайбер Канал в Телеграмм Наш Инстаграм Страничка в Одноклассниках

Вы сможете добавить комментарий после авторизации